背景

2026 年第一季度,链上安全形势依然严峻。根据 SlowMist 和 CertiK 的统计数据,Q1 共发生 47 起重大安全事件,累计造成超过 8.3 亿美元的资产损失。其中 DeFi 协议漏洞占比 52%,钓鱼攻击占比 28%,私钥泄露事件占比 15%。值得注意的是,针对用户端的社会工程学攻击呈上升趋势,攻击者越来越擅长伪造官方通知、虚假空投页面和恶意授权弹窗来诱骗用户。

要点

Q1 最常见的三类攻击手法:一是「无限授权钓鱼」,攻击者诱导用户对恶意合约进行 unlimited approve,随后在用户不知情的情况下转走全部代币资产;二是「地址投毒攻击」,黑客向用户发送极小额转账,生成与常用地址高度相似的伪造地址,等待用户复制错误地址后发送大额转账;三是「闪电贷价格操纵」,攻击者通过闪电贷瞬间改变 DEX 价格预言机报价,从而在借贷协议中获利。Tokenim 的安全中心已针对前两类攻击上线了实时预警功能。

建议

用户应定期使用 Tokenim 安全中心或 Revoke.cash 检查并撤销不必要的代币授权,尤其是对不再使用的 DApp 的无限额度授权。转账时务必仔细核对完整地址,不要仅凭首尾几位字符判断——建议使用 Tokenim 的地址簿功能保存常用地址。对于 DeFi 操作,优先选择经过多家审计机构审计的协议,并关注协议的 TVL 变化趋势和社区反馈。

常见问题

如何检查我的钱包是否有高风险授权?

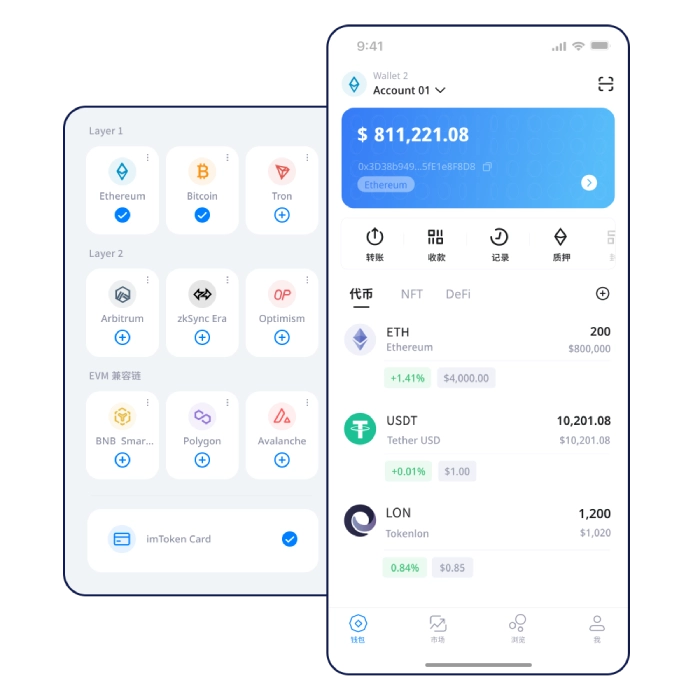

打开 Tokenim 4.0 的「安全中心」,点击「授权检查」即可自动扫描所有链上的代币授权记录。系统会标记高风险授权,一键即可撤销。也可以使用 Revoke.cash 等第三方工具辅助检查。

遭遇钓鱼攻击后应该怎么做?

第一时间将剩余资产转移到新创建的安全地址。然后通过 Tokenim 安全中心撤销所有已授权的合约。最后,及时向社区反馈攻击信息,帮助其他用户避免同样的陷阱。

地址投毒攻击具体是怎么运作的?

攻击者会生成与你常用转账地址高度相似的地址(首尾几位相同),然后向你发送微额转账。当你从交易历史中复制地址时,可能误复制攻击者的相似地址,导致资产发送到错误地址。

相关阅读

更多内容可查看 安全指南 频道。